注1:本文作者佟dark为,文章最先发布在作者的知乎专栏,本格の科技领域,原文标题为《勒索软件肆虐,难道只能欲哭无泪(WannaCry)?》Technews科技新报已经获得作者授权并做了不改原意的排版。欢迎转发朋友圈,商业转载请联系作者获得授权。

注2:WannaCry病毒详细解决方法在微信公众号文章末尾,因为有较多链接,建议关注科技新报微信公众号,找到这篇文章并点击底部“阅读原文”查看。

上周起,全世界都被一款名叫WannaCry的勒索软件刷屏了,在短短不到18个小时的时间里,该病毒迅速席卷到我国,对Windows电脑产生了恶劣的破坏作用。

题图就是全球受WannaCry病毒影响的国家和地区(神奇的是,朝鲜地区,是没有蓝色病毒小点的)。

WannaCry 病毒肆虐,国内高校电脑“很受伤”

在我国,受WannaCry 病毒影响最大的群体,就是国内的各个高校。因为高校内有一大堆装着旧版Windows系统的电脑(XP、Win 7),除了微软早已不提供更新的XP(2014.4.28),不少安装Win 7的电脑,也因为没有打开系统更新,受到病毒的攻击。

WannaCry勒索病毒对用户电脑的破坏有哪些?

1.加密用户所有分区的文件,只有向黑客的指定账户,汇款比特币,才能解密文件。

2.目前该病毒只能通过打补丁的方式来防范,目前还没有有效的专杀工具来应对,易感染病毒的电脑。

为什么在国内受感染最多的是高校的电脑?

1.Windows版本滞后,没有打上最新的补丁

2.该病毒在内网里主要靠445端口传播,校园里拨号上网工具,主要靠445端口进行通讯,外加内网里的大量“肉鸡”,为病毒传播提供温床。

“永恒之蓝”,比特币背锅,而最大问题是我们不爱更新Windows系统

美国安全局(NSA)被成为此次事件的“始作俑者”,原因是这些勒索病毒,均是由其实验室泄露出来的“永恒之蓝”黑客武器的变种。

此次事件中,值得关注的几点,一个是比特币,另一个是脆弱的机构网络,还有一个是公众(尤其是我国)落后的信息安全保护意识。

1.比特币作为一种“去中心化”的货币,由于谁也不能知晓,比特币交易过程中,经手的路径和经手人身份,所以成为极受黑客们欢迎的货币。

按照比特币当前单币1800美元的价值,用户需要支付六分之一个比特币(价值300美元),才能从勒索者手中,获得解锁数据的机会,为了打压勒索者的嚣张气焰,我不赞成受害者用这种方式挽回数据。

我对比特币的存在,是持保留态度的,或许,这种以区块链技术驱动的货币,为每个比特币交易者,建立了绝对可信任的交易环境。

但比特币的数量是有极限的,越是到后期,挖矿(找比特币)需要消耗的计算量和电力就越大,在物质财富不断增加的社会,势必会造成严重的通货紧缩,引发经济问题。

其次,我们也了解了,比特币交易的匿名性,为一些犯罪机构 / 黑客洗钱,提供了极大的便利,要遏制这种情况的出现,就需要针对比特币进行监管,这也是个相当头疼的问题。

2.各个国家的安全机构,都会对本国的信息网络,进行监听活动,如果玩大了,就像美国的棱镜门那样,搞得全世界风风雨雨。包括这次事件,黑客直接利用了NSA泄露出的黑客武器,为我们展现了,美国政府,对于公民信息隐私漠视的另一面。

在国内,普通人对科技的毫不关心,使大部分人对信息安全的保护,也完全不上心,只有当“熊猫烧香”、“WannaCry”这样的病毒对自己信息造成了损害,才追悔莫及。

很多人觉得,XP、Win 7挺好用的啊,兼容性也不错,反正电脑也没坏,干嘛要重装系统?

早在3年前,就不受微软支持的 Windows XP,在中国依旧占了20.54%的市场份额,真是“老而弥坚”!

尤其是各种银行、政府机关、教育机构内网里的电脑,因为购买新硬件需要投入、旧软件不支持新系统、人员培训成本等原因,运行旧版Windows 系统的电脑还有很多,只要未来类似WannaCry的病毒,找到一个突破口,入侵这些机构的内网,那么就会“兵败如山倒”。

没有百分之百安全的防护系统,保持你的系统和软件持续更新到最新,就可以大大降低受到攻击的风险,况且,Win 10对旧电脑的优化,也很不错了,不用非得买新电脑。接受新工具、接纳新事物,既可以提高工作、生活的效率,也可以保障自己的信息安全。

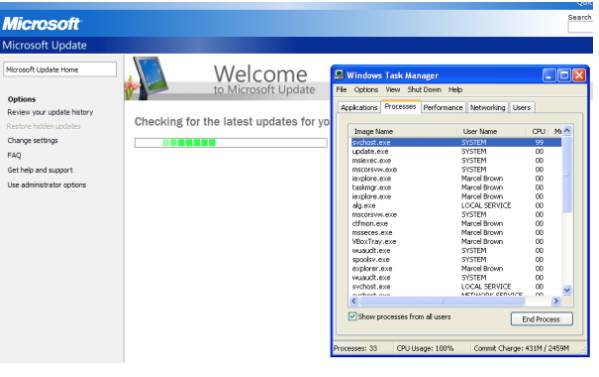

3.微软真得好好优化一下,自家Windows Update的用户体验了,在 Win XP时代,用户在浏览器里更新系统,就会出现“svchost.exe” 进程CPU占用率过大,一直没有反应的情况。

解决这个问题的方法之一,是要先安装 “ IE8 升级补丁 ” ,可有多少普通用户知道这个办法呢?

Win Vista、Win 7、Win 8时代,Windows Update 的体验方面稍有改进,采用客户端更新的形式,但微软的服务器在国外,国内用户需要先装一枚更新Windows Update 网络代理的补丁,才能继续更新系统,但安装这个补丁,就需要费很长时间。

补丁一次性无法成功安装,简直是家常便饭,因为像是net.Framework这样的运行库,需要先安装库本身,才能继续安装功能安全性补丁;甚至还出现某些补丁,如果用户选择同时安装,就一定会失败,当选择安装某一个时,Windows Update会提示另一个不用再安装了。简直就是操作系统里的 “鬼灯夜话 ”。

Win 10的补丁安装,确实比以前人性化多了,这个全局的 Windows Update中心,微软可以向用户提供包含 Windows、MS Office、本机驱动、Windows Defender等各种产品的更新,自动化程度也比以前高了很多,但网络连接慢的问题,一直没有得到改善。

于是,市场上催生出了一堆,专门给用户电脑打补丁的“管家、卫士”类的产品,他们其实像个“ 二道贩子 ”,补丁都是来自微软,但他们有部署本土的服务器,下载补丁的速度更快,给用户提供了一个便捷之选。

教程:解决WannaCry病毒的方法

一、为系统安装补丁:

如果你的电脑在装过系统后,就没有打过补丁,那么只有Windows 10(1703 创意者更新)才有“ 金钟罩,铁布衫 ”,不怕勒索软件的攻击。

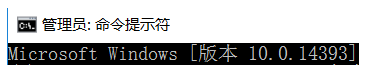

怎么查看当前系统版本?

Win 10:

右击“Windows 徽标”,点击“命令提示符(A)”,查看系统版本:

如果系统版本号显示:

10.0.10240

10.0.10586

10.0.14393

那么请注意,你需要安装防护补丁。

Win 8、Win 7、Win Vista、XP:

不用查看系统版本了,你们一个都跑不掉。

1.通过Windows Updates打补丁:

打开Windows Update,对于不知道如何打开的同学,请参照这里(XP、Vista微软已不提供更新,下面有单独的补丁安装):

注3:最新消息指出,微软破例为早已停止更新的 Winodows XP 与 Windows Server 2003 发布相关的修补软件,相关用户可点击链接进行修复。

Win 7(这条是教你怎样关闭系统更新的,反之亦然):教你怎样关闭Win 7 系统更新功能(关注科技新报微信公众号,点击本文末尾的“阅读原文”可查看具体链接,下同)

Win 8:win8系统更新两种方法

2.连接微软服务器慢?检查Windows Update时间太久?不用急,我们可以下载单独的补丁包:

对应不同系统版本的补丁包下载(个人整理):

【KB4012598】:http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598(关注科技新报微信公众号,点击本文末尾的“阅读原文”可获取补丁包链接,下同)

适用于Windows XP 32位/64位/嵌入式、Windows Vista 32/64位、Windows Server 2003 SP2 32位/64位、Windows 8 32位/64位、Windows Server 2008 32位/64位/安腾

【KB4012212】:http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012212

适用于Windows 7 32位/64位/嵌入式、Windows Server 2008 R2 32位/64位

【KB4012213】:http://catalog.update.microsoft.com/v7/site/Search.aspx?q=KB4012213

适用于Windows 8.1 32位/64位、Windows Server 2012 R2 32位/64位

【KB4012214】:http://catalog.update.microsoft.com/v7/site/Search.aspx?q=KB4012214

适用于Windows 8嵌入式、Windows Server 2012

【KB4012606】:http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012606

适用于Windows 10 RTM 32位/64位/LTSB

【KB4013198】:http://www.catalog.update.microsoft.com/Search.aspx?q=KB4013198

适用于Windows 10 1511十一月更新版32/64位

【KB4013429】:http://www.catalog.update.microsoft.com/Search.aspx?q=KB4013429

适用于Windows 10 1607周年更新版32/64位、Windows Server 2016 32/64位

二、关闭系统445端口(应急用)

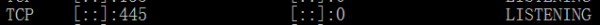

1.键盘Win + R运行,输入“CMD”,启动命令行窗口,注意,Win 8以上版本用户,需要按Win + X,选择“命令提示符(管理员)A”。接着输入:netstat -an 命令,检查打开的端口中,是否有445端口。

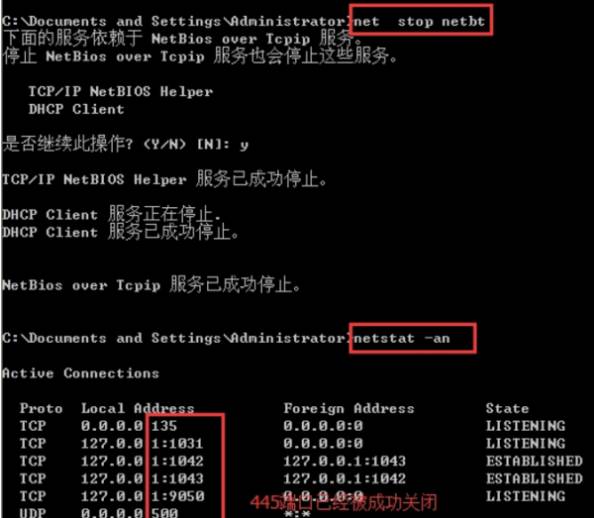

2.如果出现上图式样,就需要把445端口关闭,需要依次输入以下命令:

net stop rdr

net stop srv

net stop netbt

这样,我们的目标就达成了。

360也推出了相应的防护修复工具,其实原理相当简单,就是引导用户到360打补丁的界面,把对应补丁打上,即可使系统得到防护。

下载链接: 360 NSA武器库防护工具(点击本文末尾的“阅读原文”可直接跳转链接,下同)

解压后运行,按提示操作即可

有羊补牢 / 亡羊补牢之措

1.平时做好定期备份个人文件的习惯,现在移动硬盘真不贵,容量越大,单GB价格越低,花钱买个保障是值得的,毕竟硬盘有价、数据无价。

2.如果你已经不幸中招,很遗憾,暂时真没有什么有效的解密办法,下一步,你应该当机立断,死死按住电源键,强行关机。这样病毒的进程就没法运行,自然就不会继续侵蚀你的其他文件。

然后,如果你周围有会修电脑的小伙伴们(比如我,嘻嘻),他的手上,多少会有一个独立的“移动硬盘盒”,你需要由他的协助下,拆开电脑,拿出电脑里的硬盘,然后将硬盘接到移动硬盘盒上,连接到其他电脑上,继续恢复数据。

注意:该硬盘连接到的电脑,需要安装好上述最新补丁,并保持杀毒软件防火墙开启,445端口关闭,并且最好在杀毒软件病毒库已更至最新,断网的状态下,对数据进行备份。

遇到以 .onion 结尾的文件,就不用去动他了,勒索软件采用了AES-128位的加密算法,将破坏的用户文件,加密压缩成这种类型。将这些文件,单独隔离起来,等待未来有可能的解决办法,如果你按电源键的反应够快,相信还是能找回不少未被破坏的数据的。

评论